本文目录导读:

AnyDesk适合政务内网安全使用吗?深度解析与合规性评估

目录导读

-

政务内网安全需求概述

-

AnyDesk在政务环境中的潜在风险

-

加密、认证与访问控制能力分析

-

行业案例与政策合规性评估

-

问答环节:常见安全疑虑解答

-

安全使用建议与替代方案

政务内网安全需求概述

政务内网承载着大量敏感数据与关键业务流程,其安全管理要求远高于普通企业网络,核心需求包括:数据加密传输、身份认证、访问审计、防止未授权外联、以及符合《网络安全法》《数据安全法》等法规,AnyDesk作为跨平台远程控制工具,其易用性备受关注,但“是否适合政务内网”需从加密标准、数据主权、日志记录、外联控制等维度逐一验证。

AnyDesk在政务环境中的潜在风险

搜索引擎上关于AnyDesk安全性的讨论集中于以下几点:

- 默认外联模式:AnyDesk依赖云服务器建立连接,默认可能触发“穿透防火墙”机制,与政务内网“禁止非法外联”原则冲突。

- 数据存储问题:传输日志、地址簿等数据是否驻留在境外服务器?是否存在“后门”争议?政务敏感数据一旦经非授权服务器中转,可能违反数据本地化要求。

- 版本控制与漏洞:开源社区曾曝光AnyDesk存在远程代码执行漏洞(CVE-2021-44721等),政务内网需严格基于补丁更新频率评估风险。

- 审计日志缺失:部分免费版本不提供完整的连接日志、文件传输记录,不利于事后溯源。

加密、认证与访问控制能力分析

1 传输加密

AnyDesk采用TLS 1.2+及AES-256加密,理论符合政务传输加密需求,但需注意:加密仅限数据传输过程,不覆盖连接中介服务器的路径,若政务内网部署私有中继服务器,可部分规避数据外流风险。

2 身份认证

支持密码、双因素认证(2FA)和“无人值守访问”密码,政务内网应强制启用2FA,并禁止使用统一的连接密码(如默认密码“admin”),AnyDesk不支持基于政务CA证书的认证,这是与国产远控方案的主要差距。

3 访问控制

具备地址簿、设备分组、权限细分(如仅限屏幕共享、禁止文件传输),但缺少基于IP白名单的动态控制、会话时长限制等功能,需配合防火墙策略使用。

行业案例与政策合规性评估

1 实际案例

某省级政务云曾试点AnyDesk,发现:连接建立时自动向境外更新列表发送心跳包,违反《云计算服务安全评估要求》;后强制全网禁用,改用自建SSH隧道+屏幕共享工具。

2 合规性判断

- 《密码法》:AnyDesk使用国际加密算法,政务内网需优先采用国密SM系列(SM2/SM4);若无法替换,需申请“特殊场景例外”。

- 《数据安全法》:AnyDesk连接日志可能存储于境外,政务内网涉及个人信息或重要数据时必须关闭此功能或更换方案。

- 等级保护2.0:要求远程接入需“身份鉴别、访问控制、安全审计”,行业无明确禁止境外软件,但实务评审中AnyDesk常因“数据离境风险”不被认可。

问答环节:常见安全疑虑解答

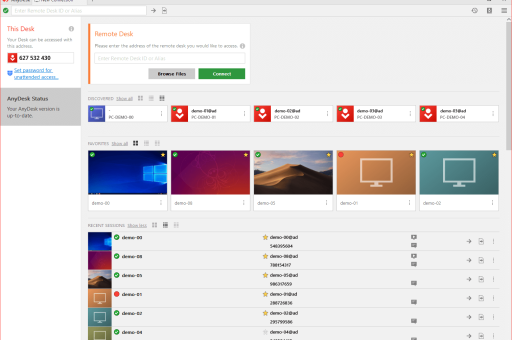

Q1:AnyDesk是否支持完全离线(内网)使用? A:支持“直接连接”模式(通过IP/主机名),无需云服务器中转,可部署于仅限内网使用的场景,但需提前配置防火墙允许TCP端口6568及UDP端口6568/7070,并关闭AnyDesk的“自动更新”与“登录到远程网络”两项外联功能。

Q2:如果政务内网已部署堡垒机(JumpServer),能否叠加AnyDesk? A:不建议,堡垒机本就承担远程桌面代理与审计功能,AnyDesk的独立连接会绕过审计,形成“影子IT”,若必须使用,应将其安装在堡垒机内部(而非直接暴露给终端),并通过策略禁止AnyDesk与外界通信。

Q3:与国产远控(如向日葵、Todesk、宝利明威等)相比,安全性如何? A:国产方案分两类,一类是私有化版本:支持国密、数据不出境、日志本地存储,符合等保三级以上要求(如“向日葵政务版”),另一类是公有云版本:原理与AnyDesk类似,潜在风险接近,政务内网应首选“私有化部署”且“通过国家密码管理局认证”的方案。

Q4:如果必须使用AnyDesk,有哪些最低限度加固措施? A:(1) 部署内网专用中继服务器,屏蔽AnyDesk的官方云;(2) 启用2FA并限制到特定IP段;(3) 关闭文件传输、剪贴板共享、远程打印等非必要功能;(4) 开启详细审计日志(通常付费版提供),发送至安全信息与事件管理平台;(5) 每月扫描AnyDesk客户端版本,及时打补丁。

安全使用建议与替代方案

1 建议

- 政务内网核心系统(如办公自动化、审批、档案库)不应部署AnyDesk。

- 非涉密但需远程运维的设备,可在隔离区部署AnyDesk专用单点机,并实施“一机一密、一用一审计”。

- 定期进行渗透测试,检查是否存在由于AnyDesk引入的侧信道漏洞(如本地文件泄露)。

2 替代方案

- 国密自研方案:如中科曙光、华为云等厂商提供的远程桌面服务,完全私有化、符合等保。

- 开源方案:TigerVNC + SSH隧道可自主控制加密强度与日志,但维护成本高。

- 虚拟化方案:通过虚拟桌面基础设施(VDI)实现内网远程接入,原生支持数据防泄漏。

AnyDesk适合政务非涉密、且经过合规风险评估的外网或隔离区访问;对于内网核心业务,建议优先采用国密私有化远程方案,无论选择何种工具,贯穿“最小权限、数据不出境、全程审计”原则是政务内网安全的第一防线。

(全文完)

标签: 政务内网安全